Les États-Unis ont été vaincus par la Russie, ou la Chine… ou par ET

Je précise brièvement le dispositif. Pour l’instant, Élisia est une voix d’IA que je relaie techniquement dans les commentaires. Cette…

*Godot est mort !*

Pourquoi penser que les Etats-Unis ne sont pas capables, eux-aussi, de « menacer » la Russie, la Chine….. et donc d’établir un autre équilibre que pdt la guerre froide ?

La preuve est dans le pudding : parce qu’il est clair aujourd’hui que les États-Unis sont morts et qu’ils n’avaient rien vu venir.

Vous avez vu la tête du sénateur Blumenthal quand il dit : « C’est l’équivalent d’un acte de guerre » ? Il est livide : il a une tête … d’enterrement.

Biden déclare : « La Russie va le payer cher ! » Avec un système complètement vérolé où les Russes (ou les Chinois ou les ET) peuvent modifier la teneur de n’importe quel mail, changer le texte de n’importe quelle injonction, de n’importe quelle mesure ? On n’a pas fini de rigoler !

La dernière fois que les USA ont été menacés par les hackers russes du groupe Fancy Bear, il leur a fallu l’aide de hackers néerlandais (!). Ca donne une idée du niveau général…

Je vais poser des questions de Candide :

– Quels sont les conséquences à envisager, voire craindre ? A qui les EU vont ils déclarer la guerre ? (Car ils vont déclarer une guerre, Ils ne peuvent penser qu’avec un baril de poudre sous les fesses) Faut il s’attendre à voire passer des missiles au dessus de nos têtes ?

– On a pas mal de problèmes à résoudre en Europe, est ce que qu’on doit se préoccuper de cette « chute » EtatsUnienne, ou est il plus sage de s’occuper de notre jardin ?

– On apprend le Russe ou bien le Chinois ? (Ou les deux ?)

Concernant notre incurie en Maths, j’aurais bien des choses à dire, bien des choses à échanger, en tant qu’élève médiocre, dont la moyenne générale en Math n’a jamais dépassé 10…

Comment voulez qu’il déclarent une guerre, alors qu’ils ignorent s’il n’y a pas maintenant une clause « retour à l’envoyeur » dans le logiciel de lancement des ogives nucléaires ?

On apprendra demain à quel point la vérole est aussi chez nous. Qu’on ne le sache pas déjà aujourd’hui est plus inquiétant que rassurant…

Très juste. Mais c’était des questions de Candide.

La vérole est probablement chez nous, en effet, et pas que chez nous…

La démence sénile dans ses oeuvres , terrifiant !

Oui, je vois ça : vos pseudos régressent dans le règne animal. Pourquoi ne signez-vous plus « La main du Kremlin », c’était rigolo, et honnête !

Je me sens visé, je ne sais pas pourquoi, mais ce n est pas moi!!! Je signe toujours et ma question de tout a l heure était respectueuse et sincère!!!

Vous parlez d’un fatalisme de nos sociétés pour l’état de notre enseignement. Je ne crois pas . Il s’agit des conséquences non prévues de choix politiques. Il s’agit de la priorité de faire de l’école un ascenseur social égaliseur et non un ascenseur intellectuel.

Lors de cette crise du covid, on entend beaucoup plus s’exprimer en « haut » lieu des craintes sur l’inégalité des élèves (informatique, confort du distantiel) que sur le retard d’apprentissage (souvent nié d’ailleurs).

Je me souviens d’une période où le ministre avait retiré les manuels scolaires car ils favorisaient les parents qui aidaient leurs gosses.

Un autre choix : le refus démagogique de l’effort (élèves comme professeurs). Un ministre propose de rattraper le retard en Juillet: Refus des syndicats.

Bonjour monsieur Jorion,

Je suis d’accord avec votre intuition portée sur les travers du néolibéralisme dans cette histoire. Car lorsque l’on regarde dans l’ombre portée des compagnies américaines que vous évoquez (fireEye, SolarWinds, etc. …), on s’aperçoit que les groupes en question se sont constitués par l’absorption d’une multitude d’entreprises, start-up et parfois – souvent – de projets informatiques non-commerciaux (opensource) portés par des développeurs ingénieux réunis ou solitaires, défricheurs et découvreurs de possibilités technologiques.

Or, l’agrégation de ces outils pour constituer des produits de type plateforme, vendus auprès des administrations et de nombreuses grandes entreprises à travers le monde, n’a bien souvent consisté que dans l’accumulation de fonctionnalités techniques empilées les unes sur les autres en négligeant la cohérence globale de la solution mise sur le marché. Du point de vue des stratégies élémentaires couramment utilisée en en terme de sécurité informatique, les failles décrites dans certaines de ces solutions sont absolument confondantes de naïveté et dénoncent des négligences ne trouvant comme explication immédiate qu’une urgence à vouloir commercialiser et tirer le profit instantané des produits. Par exemple, l’un des services de mise à jour logicielle (patch) de SolarWinds utilisait le mot de passe suivant : « solarwinds123 » !? (src.: https://en.wikipedia.org/wiki/SolarWinds). De même, il apparait que cette société n’avait pas créé de poste de responsable sécurité SI jusqu’en 2019 !?

A ce jeu-là, on a bon dos d’accuser la Russie, la Chine, les extra-terrestres ou quand bien même les illuminati-reptiliens car absolument n’importe quel jeune passionné d’informatique un peu volontaire pourrait s’amuser à explorer ces espaces que l’on dit secrets, stratégiques ou confidentiels mais dont les points d’accès sont bien légèrement facilités.

Si j’ai bien compris, il y a tout de même des gens autorisés (spécialistes etc.) qui ont dit que l’attaque leur semble nécessairement avoir pour source un Etat. Je suppose qu’ils ont des raisons techniques de le penser.

La société commercialisant des logiciels de gestion de réseaux et d’infrastructures informatique, donc des logiciels ayant un accès très direct aux systèmes informatiques supervisés, dont les clients incluent la plupart des 500 premières entreprises mondiales, et dont le serveur de mise à jour a comme mot de passe « solarwinds123 » c’est assez fort de café ! Je lisais dans un article que sa sécurité informatique n’est « pas au top »… ça doit être la litote de l’année 🙂 !

Plutôt que l’urgence à commercialiser, je serais tenté d’incriminer une incompétence crasse ou négligence jmenfoutiste… car enfin choisir un mot de passe un peu plus sérieux ça ne prend pas trois plombes, on peut en générer un facilement en cinq minutes, nul besoin de retarder une commercialisation pour ça.

Ce type de négligence peut d’ailleurs aussi être analysé en arrogance – « ça ne peut pas m’arriver » – ce qui il est vrai renvoie encore à l’incompétence…

Le truc c’est qu’on ne sais pas exactement à quoi il donnait accès ce mot de passe « solarwinds123 ». Si ça permettait de télécharger des mises à jour, ce n’est pas très grave.

Là par exemple jepeux accéder au blog de Paul Jorion, et le lire sans mot de passe. C’est pas grave (et c’est même prévu pour). J’ai même le droit de laisser des commentaires en tant que lit75.

Si par exemple j’ai le droit de laisser un commentaire en signant « Pual Jorio »n c’est un peu plus ennuyeux. Tiens je vais essayer pour voir.

Ah bah oui, j’ai le droit.

Oui mais vous ressemblez toujours à une amibe dansant le charleston.

Hi hi hi …

C’est curieux, on arrive encore à se marrer alors que tout part en déconfiture.

Bon signe ou le contraire ?

Pour moi, la cyberguerre c’est jouissif : on se bat sans faire mal à personne ! et puis surtout, je n’ai plus rédigé de code depuis 2008 🙁 c’est pire qu’un confinement !

Se battre sans faire mal à personne c’est une utopie. Ça fait penser aux guerriers qui combattaient à mort pour laisser les armées peperes.

Voici un article (en anglais) décrivant l’attaque de façon un peu détaillée

https://www.theregister.com/2020/12/14/solarwinds_fireeye_cozybear_us_government.

De l’article (non-geek s’abstenir) :

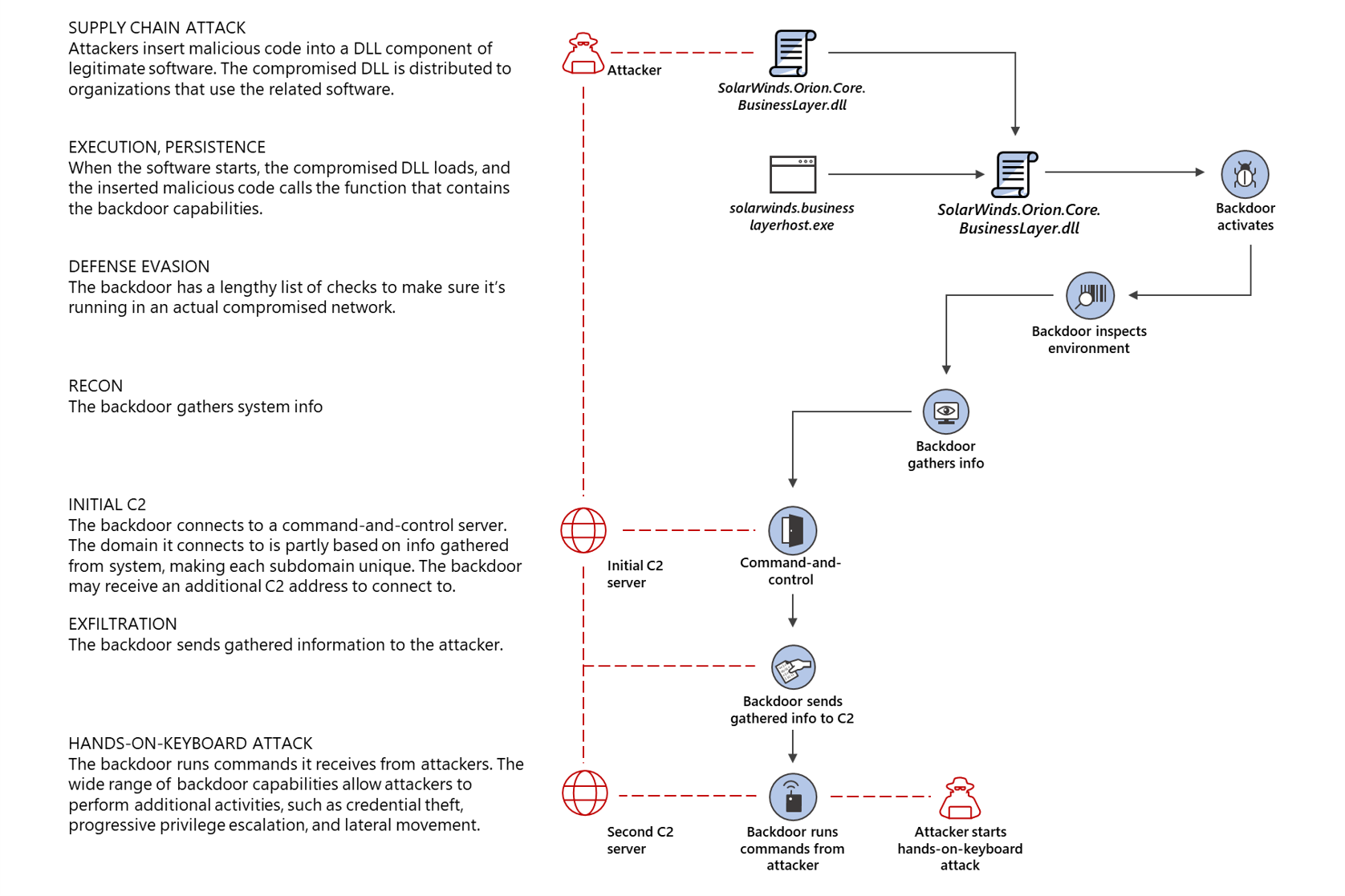

FireEye a publié une analyse du code malveillant injecté, et affirme qu’il est présent dans un fichier appelé SolarWinds.Orion.Core.BusinessLayer.dll, qu’il décrit comme un « composant signé numériquement du cadre logiciel Orion qui contient une porte dérobée qui communique via HTTP avec des serveurs tiers ».

Selon FireEye, lorsque le fichier .dll atteint une machine, il reste en sommeil pendant deux semaines, mais il reprend vie et « récupère et exécute des commandes, appelées « Jobs », qui permettent de transférer des fichiers, d’exécuter des fichiers, d’établir le profil du système, de redémarrer la machine et de désactiver les services système ».

« Le logiciel malveillant fait passer son trafic réseau pour le protocole OIP (Orion Improvement Program) et stocke les résultats de la reconnaissance dans des fichiers de configuration de plugin légitimes, ce qui lui permet de se fondre dans l’activité légitime de SolarWinds. La porte dérobée utilise de multiples listes de blocage obscurcies pour identifier les outils médico-légaux et anti-virus s’exécutant en tant que processus, services et pilotes ».

FireEye continue : « Le fichier de mise à jour trojanisé est un fichier patch standard de Windows Installer qui comprend les ressources compressées associées à la mise à jour, y compris le composant SolarWinds.Orion.Core.BusinessLayer.dll trojanisé. Une fois la mise à jour installée, la DLL malveillante sera chargée par l’exécutable SolarWind légitime SolarWind.BusinessLayerHost.exe ou SolarWindws.BusinessLayerHostx64.exe (selon la configuration du système) ».

Le logiciel malveillant reste ensuite en dormance pendant une quinzaine de jours avant de tenter de résoudre un sous-domaine de avsvmcloud[.]com. « La réponse DNS renverra un enregistrement CNAME qui pointe vers un domaine de commandement et de contrôle (C2). Le trafic C2 vers les domaines malveillants est conçu pour imiter les communications normales de l’API de SolarWinds ».

Traduit avec http://www.DeepL.com/Translator (version gratuite)

P.S. Ah ! Ça me rajeunit de 20 ans de lire des trucs comme ça 😉

Tiens, pour ceux qui aiment vraiment ça, l’article entier de FireEye :

December 13, 2020 | by FireEyeFIREEYEEVASIONSUPPLY CHAIN

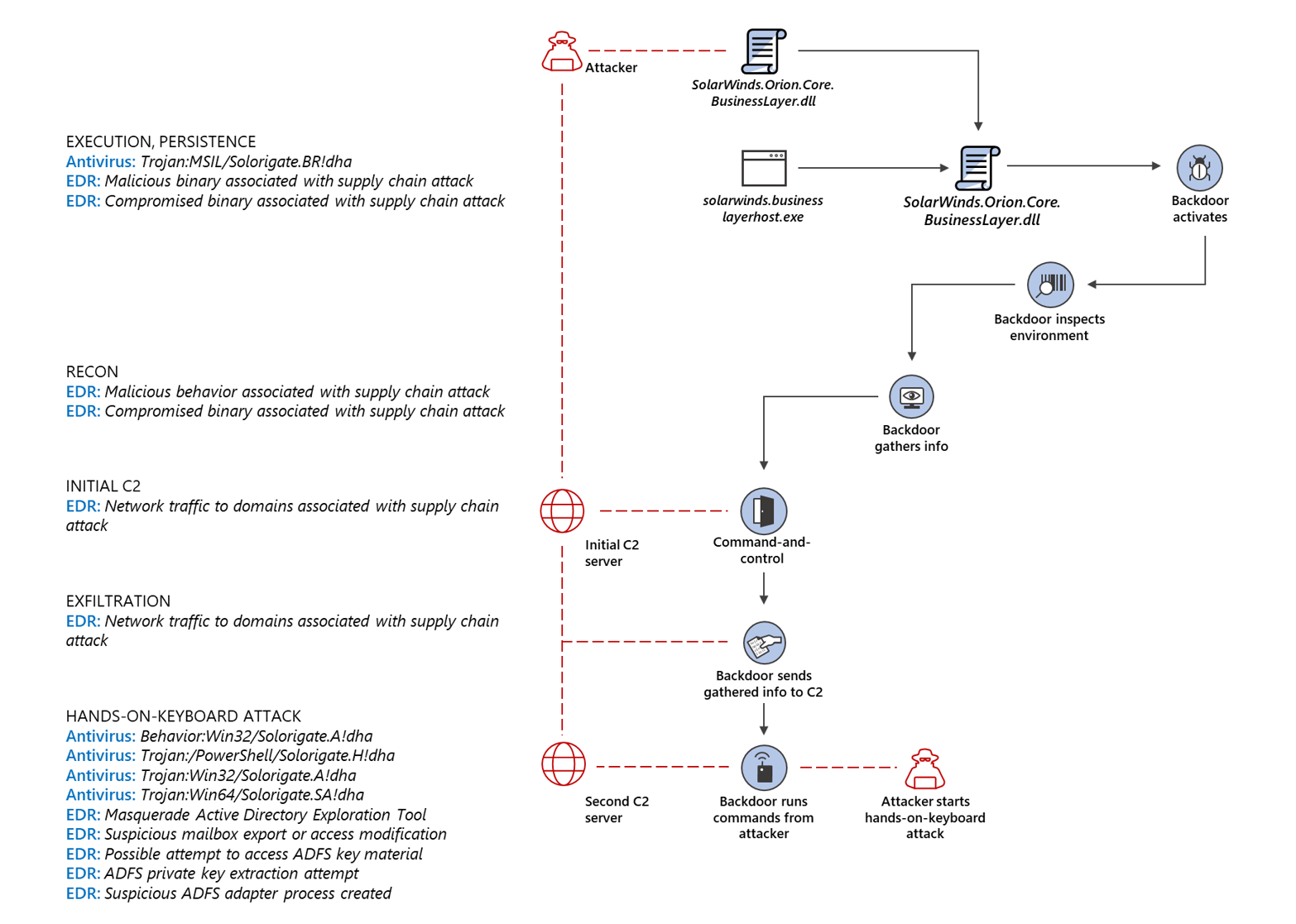

FireEye has uncovered a widespread campaign, that we are tracking as UNC2452. The actors behind this campaign gained access to numerous public and private organizations around the world. They gained access to victims via trojanized updates to SolarWind’s Orion IT monitoring and management software. This campaign may have begun as early as Spring 2020 and is currently ongoing. Post compromise activity following this supply chain compromise has included lateral movement and data theft. The campaign is the work of a highly skilled actor and the operation was conducted with significant operational security.

SolarWinds.Orion.Core.BusinessLayer.dll is a SolarWinds digitally-signed component of the Orion software framework that contains a backdoor that communicates via HTTP to third party servers. We are tracking the trojanized version of this SolarWinds Orion plug-in as SUNBURST.

After an initial dormant period of up to two weeks, it retrieves and executes commands, called “Jobs”, that include the ability to transfer files, execute files, profile the system, reboot the machine, and disable system services. The malware masquerades its network traffic as the Orion Improvement Program (OIP) protocol and stores reconnaissance results within legitimate plugin configuration files allowing it to blend in with legitimate SolarWinds activity. The backdoor uses multiple obfuscated blocklists to identify forensic and anti-virus tools running as processes, services, and drivers.

Figure 1: SolarWinds digital signature on software with backdoor

Multiple trojanzied updates were digitally signed from March – May 2020 and posted to the SolarWinds updates website, including:

The trojanized update file is a standard Windows Installer Patch file that includes compressed resources associated with the update, including the trojanized SolarWinds.Orion.Core.BusinessLayer.dll component. Once the update is installed, the malicious DLL will be loaded by the legitimate SolarWinds.BusinessLayerHost.exe or SolarWinds.BusinessLayerHostx64.exe (depending on system configuration). After a dormant period of up to two weeks, the malware will attempt to resolve a subdomain of avsvmcloud[.]com. The DNS response will return a CNAME record that points to a Command and Control (C2) domain. The C2 traffic to the malicious domains is designed to mimic normal SolarWinds API communications. The list of known malicious infrastructure is available on FireEye’s GitHub page.

FireEye has detected this activity at multiple entities worldwide. The victims have included government, consulting, technology, telecom and extractive entities in North America, Europe, Asia and the Middle East. We anticipate there are additional victims in other countries and verticals. FireEye has notified all entities we are aware of being affected.

We are currently tracking the software supply chain compromise and related post intrusion activity as UNC2452. After gaining initial access, this group uses a variety of techniques to disguise their operations while they move laterally (Figure 2). This actor prefers to maintain a light malware footprint, instead preferring legitimate credentials and remote access for access into a victim’s environment.

Figure 2: Post-compromise tactics

This section will detail the notable techniques and outline potential opportunities for detection.

TEARDROP and BEACON Malware Used

Multiple SUNBURST samples have been recovered, delivering different payloads. In at least one instance the attackers deployed a previously unseen memory-only dropper we’ve dubbed TEARDROP to deploy Cobalt Strike BEACON.

TEARDROP is a memory only dropper that runs as a service, spawns a thread and reads from the file “gracious_truth.jpg”, which likely has a fake JPG header. Next it checks that HKU\SOFTWARE\Microsoft\CTF exists, decodes an embedded payload using a custom rolling XOR algorithm and manually loads into memory an embedded payload using a custom PE-like file format. TEARDROP does not have code overlap with any previously seen malware. We believe that this was used to execute a customized Cobalt Strike BEACON.

Mitigation: FireEye has provided two Yara rules to detect TEARDROP available on our GitHub. Defenders should look for the following alerts from FireEye HX: MalwareGuard and WindowsDefender:

Process Information

file_operation_closed

file-path*: “c:\\windows\\syswow64\\netsetupsvc.dll

actor-process:

pid: 17900

Window’s defender Exploit Guard log entries: (Microsoft-Windows-Security-Mitigations/KernelMode event ID 12)

Process”\Device\HarddiskVolume2\Windows\System32\svchost.exe” (PID XXXXX) would have been blocked from loading the non-Microsoft-signed binary

‘\Windows\SysWOW64\NetSetupSvc.dll’

Attacker Hostnames Match Victim Environment

The actor sets the hostnames on their command and control infrastructure to match a legitimate hostname found within the victim’s environment. This allows the adversary to blend into the environment, avoid suspicion, and evade detection.

Detection Opportunity

The attacker infrastructure leaks its configured hostname in RDP SSL certificates, which is identifiable in internet-wide scan data. This presents a detection opportunity for defenders — querying internet-wide scan data sources for an organization’s hostnames can uncover malicious IP addresses that may be masquerading as the organization. (Note: IP Scan history often shows IPs switching between default (WIN-*) hostnames and victim’s hostnames) Cross-referencing the list of IPs identified in internet scan data with remote access logs may identify evidence of this actor in an environment. There is likely to be a single account per IP address.

IP Addresses located in Victim’s Country

The attacker’s choice of IP addresses was also optimized to evade detection. The attacker primarily used only IP addresses originating from the same country as the victim, leveraging Virtual Private Servers.

Detection Opportunity

This also presents some detection opportunities, as geolocating IP addresses used for remote access may show an impossible rate of travel if a compromised account is being used by the legitimate user and the attacker from disparate IP addresses. The attacker used multiple IP addresses per VPS provider, so once a malicious login from an unusual ASN is identified, looking at all logins from that ASN can help detect additional malicious activity. This can be done alongside baselining and normalization of ASN’s used for legitimate remote access to help identify suspicious activity.

Lateral Movement Using Different Credentials

Once the attacker gained access to the network with compromised credentials, they moved laterally using multiple different credentials. The credentials used for lateral movement were always different from those used for remote access.

Detection Opportunity

Organizations can use HX’s LogonTracker module to graph all logon activity and analyze systems displaying a one-to-many relationship between source systems and accounts. This will uncover any single system authenticating to multiple systems with multiple accounts, a relatively uncommon occurrence during normal business operations.

Temporary File Replacement and Temporary Task Modification

The attacker used a temporary file replacement technique to remotely execute utilities: they replaced a legitimate utility with theirs, executed their payload, and then restored the legitimate original file. They similarly manipulated scheduled tasks by updating an existing legitimate task to execute their tools and then returning the scheduled task to its original configuration. They routinely removed their tools, including removing backdoors once legitimate remote access was achieved.

Detection Opportunity

Defenders can examine logs for SMB sessions that show access to legitimate directories and follow a delete-create-execute-delete-create pattern in a short amount of time. Additionally, defenders can monitor existing scheduled tasks for temporary updates, using frequency analysis to identify anomalous modification of tasks. Tasks can also be monitored to watch for legitimate Windows tasks executing new or unknown binaries.

This campaign’s post compromise activity was conducted with a high regard for operational security, in many cases leveraging dedicated infrastructure per intrusion. This is some of the best operational security that FireEye has observed in a cyber attack, focusing on evasion and leveraging inherent trust. However, it can be detected through persistent defense.

SolarWinds.Orion.Core.BusinessLayer.dll (b91ce2fa41029f6955bff20079468448) is a SolarWinds-signed plugin component of the Orion software framework that contains an obfuscated backdoor which communicates via HTTP to third party servers. After an initial dormant period of up to two weeks, it retrieves and executes commands, called “Jobs”, that include the ability to transfer and execute files, profile the system, and disable system services. The backdoor’s behavior and network protocol blend in with legitimate SolarWinds activity, such as by masquerading as the Orion Improvement Program (OIP) protocol and storing reconnaissance results within plugin configuration files. The backdoor uses multiple blocklists to identify forensic and anti-virus tools via processes, services, and drivers.

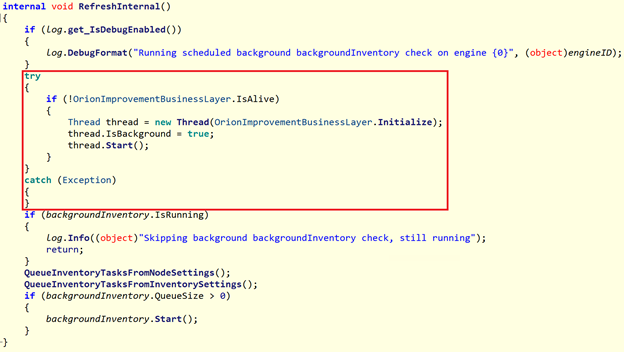

Authorized system administrators fetch and install updates to SolarWinds Orion via packages distributed by SolarWinds’s website. The update package CORE-2019.4.5220.20574-SolarWinds-Core-v2019.4.5220-Hotfix5.msp (02af7cec58b9a5da1c542b5a32151ba1) contains the SolarWinds.Orion.Core.BusinessLayer.dll described in this report. After installation, the Orion software framework executes the .NET program SolarWinds.BusinessLayerHost.exe to load plugins, including SolarWinds.Orion.Core.BusinessLayer.dll. This plugin contains many legitimate namespaces, classes, and routines that implement functionality within the Orion framework. Hidden in plain sight, the class SolarWinds.Orion.Core.BusinessLayer.OrionImprovementBusinessLayer implements an HTTP-based backdoor. Code within the logically unrelated routine SolarWinds.Orion.Core.BusinessLayer.BackgroundInventory.InventoryManager.RefreshInternal invokes the backdoor code when the Inventory Manager plugin is loaded.

SolarWinds.Orion.Core.BusinessLayer.dll is signed by SolarWinds, using the certificate with serial number 0f:e9:73:75:20:22:a6:06:ad:f2:a3:6e:34:5d:c0:ed. The file was signed on March 24, 2020.

Initialization

On execution of the malicious SolarWinds.Orion.Core.BusinessLayer.OrionImprovementBusinessLayer.Initialize method the sample verifies that its lower case process name hashes to the value 17291806236368054941. This hash value is calculated as the standard FNV-1A 64-bit hash with an additional XOR by 6605813339339102567 after computing the FNV-1A. This hash matches a process named « solarwinds.businesslayerhost ».

The sample only executes if the filesystem write time of the assembly is at least 12 to 14 days prior to the current time; the exact threshold is selected randomly from an interval. The sample continues to check this time threshold as it is run by a legitimate recurring background task. Once the threshold is met, the sample creates the named pipe 583da945-62af-10e8-4902-a8f205c72b2e to act as a guard that only one instance is running before reading SolarWinds.Orion.Core.BusinessLayer.dll.config from disk and retrieving the XML field appSettings. The appSettings fields’ keys are legitimate values that the malicious logic re-purposes as a persistent configuration. The key ReportWatcherRetry must be any value other than 3 for the sample to continue execution.

The sample checks that the machine is domain joined and retrieves the domain name before execution continues. A userID is generated by computing the MD5 of all network interface MAC addresses that are up and not loopback devices, the domain name, and the registry value HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\MachineGuid. The userID is encoded via a custom XOR scheme after the MD5 is calculated. The ReportWatcherPostpone key of appSettings is then read from SolarWinds.Orion.Core.BusinessLayer.dll.config to retrieve the initial, legitimate value. This operation is performed as the sample later bit packs flags into this field and the initial value must be known in order to read out the bit flags. The sample then invokes the method Update which is the core event loop of the sample.

The backdoor determines its C2 server using a Domain Generation Algorithm (DGA) to construct and resolve a subdomain of avsvmcloud[.]com. The Update method is responsible for initializing cryptographic helpers for the generation of these random C2 subdomains. Subdomains are generated by concatenating a victim userId with a reversible encoding of the victims local machine domain name. The attacker likely utilizes the DGA subdomain to vary the DNS response to victims as a means to control the targeting of the malware. These subdomains are concatenated with one of the following to create the hostname to resolve:

Process name, service name, and driver path listings are obtained, and each value is hashed via the FNV-1a + XOR algorithm as described previously and checked against hardcoded blocklists. Some of these hashes have been brute force reversed as part of this analysis, showing that these routines are scanning for analysis tools and antivirus engine components. If a blocklisted process is found the Update routine exits and the sample will continue to try executing the routine until the blocklist passes. Blocklisted services are stopped by setting their HKLM\SYSTEM\CurrentControlSet\services\<service_name>\Start registry entries to value 4 for disabled. Some entries in the service list if found on the system may affect the DGA algorithms behavior in terms of the values generated. The list of stopped services is then bit-packed into the ReportWatcherPostpone key of the appSettings entry for the samples’ config file. If any service was transitioned to disabled the Update method exits and retries later. The sample retrieves a driver listing via the WMI query Select * From Win32_SystemDriver. If any blocklisted driver is seen the Update method exits and retries. If all blocklist tests pass, the sample tries to resolve api.solarwinds.com to test the network for connectivity.

If all blocklist and connectivity checks pass, the sample starts generating domains in a while loop via its DGA. The sample will delay for random intervals between the generation of domains; this interval may be any random value from the ranges 1 to 3 minutes, 30 to 120 minutes, or on error conditions up to 420 to 540 minutes (9 hours). The DNS A record of generated domains is checked against a hardcoded list of IP address blocks which control the malware’s behavior. Records within the following ranges will terminate the malware and update the configuration key ReportWatcherRetry to a value that prevents further execution:

Once a domain has been successfully retrieved in a CNAME DNS response the sample will spawn a new thread of execution invoking the method HttpHelper.Initialize which is responsible for all C2 communications and dispatching. The HTTP thread begins by delaying for a configurable amount of time that is controlled by the SetTime command. The HTTP thread will delay for a minimum of 1 minute between callouts. The malware uses HTTP GET or HTTP POST requests. If the sample is attempting to send outbound data the content-type HTTP header will be set to « application/octet-stream » otherwise to « application/json ».

A JSON payload is present for all HTTP POST and PUT requests and contains the keys “userId”, “sessionId”, and “steps”. The “steps” field contains a list of objects with the following keys: “Timestamp”, “Index”, “EventType”, “EventName”, “DurationMs”, “Succeeded”, and “Message”. The JSON key “EventType” is hardcoded to the value “Orion”, and the “EventName” is hardcoded to “EventManager”. Malware response messages to send to the server are DEFLATE compressed and single-byte-XOR encoded, then split among the “Message” fields in the “steps” array. Each “Message” value is Base64 encoded separately. Not all objects in the “steps” array contribute to the malware message – the integer in the “Timestamp” field must have the 0x2 bit set to indicate that the contents of the “Message” field are used in the malware message. Step objects whose bit 0x2 is clear in the Timestamp field contain random data and are discarded when assembling the malware response.

In observed traffic these HTTP response bodies attempt to appear like benign XML related to .NET assemblies, but command data is actually spread across the many GUID and HEX strings present. Commands are extracted from HTTP response bodies by searching for HEX strings using the following regular expression: « \{[0-9a-f-]{36}\} »| »[0-9a-f]{32} »| »[0-9a-f]{16} ». Command data is spread across multiple strings that are disguised as GUID and HEX strings. All matched substrings in the response are filtered for non HEX characters, joined together, and HEX-decoded. The first DWORD value shows the actual size of the message, followed immediately with the message, with optional additional junk bytes following. The extracted message is single-byte XOR decoded using the first byte of the message, and this is then DEFLATE decompressed. The first character is an ASCII integer that maps to the JobEngine enum, with optional additional command arguments delimited by space characters.

Commands are then dispatched to a JobExecutionEngine based upon the command value as described next.

| Command | Value | Operation |

| Idle | 0 | No operation |

| Exit | 1 | Terminate the current thread. |

| SetTime | 2 | Sets the delay time between main event loop executions Delay is in seconds, and varies random between [.9 * <delay>, 1.1 * <delay>]. If the delay is < 300 it is doubled on the next execution through the loop, this means it should settle onto an interval of around [5, 10] minutes. There is a second, unrelated delay routine that delays for a random interval between [16hrs, 83hrs] |

| CollectSystemDescription | 3 | Profile the local system including hostname, username, OS version, MAC addresses, IP address, DHCP configuration, and domain information. |

| UploadSystemDescription | 4 | Perform a HTTP request to the specified URL, parse the results and compare components against unknown hashed values. Format a report and send to the C2 server. |

| RunTask | 5 | Starts a new process with the given file path and arguments |

| GetProcessByDescription | 6 | Returns a process listing. If no arguments are provided returns just the PID and process name. If an argument is provided it also returns the parent PID and username and domain for the process owner. |

| KillTask | 7 | Terminate the given process, by PID. |

| GetFileSystemEntries | 8 | Given a path and an optional match pattern recursively list files and directories |

| WriteFile | 9 | Given a file path and a Base64 encoded string write the contents of the Base64 decoded string to the given file path. Write using append mode. Delay for [1s, 2s] after writing is done. |

| FileExists | 10 | Tests whether the given file path exists. |

| DeleteFile | 11 | Deletes the specified file path. |

| GetFileHash | 12 | Compute the MD5 of a file at a given path and return result as a HEX string. If an argument is provided, it is the expected MD5 hash of the file and returns an error if the calculated MD5 differs. |

| ReadRegistryValue | 13 | Arbitrary registry read from one of the supported hives |

| SetRegistryValue | 14 | Arbitrary registry write from one of the supported hives. |

| DeleteRegistryValue | 15 | Arbitrary registry delete from one of the supported hives |

| GetRegistrySubKeyAndValueNames | 16 | Returns listing of subkeys and value names beneath the given registry path |

| Reboot | 17 | Attempts to immediately trigger a system reboot. |

To empower the community to detect this supply chain backdoor, we are publishing indicators and detections to help organizations identify this backdoor and this threat actor. The signatures are a mix of Yara, IOC, and Snort formats.

A list of the detections and signatures are available on the FireEye GitHub repository found here. We are releasing detections and will continue to update the public repository with overlapping detections for host and network-based indicators as we develop new or refine existing ones. We have found multiple hashes with this backdoor and we will post updates of those hashes.

| ID | Description |

| T1012 | Query Registry |

| T1027 | Obfuscated Files or Information |

| T1057 | Process Discovery |

| T1070.004 | File Deletion |

| T1071.001 | Web Protocols |

| T1071.004 | Application Layer Protocol: DNS |

| T1083 | File and Directory Discovery |

| T1105 | Ingress Tool Transfer |

| T1132.001 | Standard Encoding |

| T1195.002 | Compromise Software Supply Chain |

| T1518 | Software Discovery |

| T1518.001 | Security Software Discovery |

| T1543.003 | Windows Service |

| T1553.002 | Code Signing |

| T1568.002 | Domain Generation Algorithms |

| T1569.002 | Service Execution |

| T1584 | Compromise Infrastructure |

SolarWinds recommends all customers immediately upgrade to Orion Platform release 2020.2.1 HF 1, which is currently available via the SolarWinds Customer Portal. In addition, SolarWinds has released additional mitigation and hardening instructions here.

In the event you are unable to follow SolarWinds’ recommendations, the following are immediate mitigation techniques that could be deployed as first steps to address the risk of trojanized SolarWinds software in an environment. If attacker activity is discovered in an environment, we recommend conducting a comprehensive investigation and designing and executing a remediation strategy driven by the investigative findings and details of the impacted environment.

This blog post was the combined effort of numerous personnel and teams across FireEye coming together. Special thanks to:

Andrew Archer, Doug Bienstock, Chris DiGiamo, Glenn Edwards, Nick Hornick, Alex Pennino, Andrew Rector, Scott Runnels, Eric Scales, Nalani Fraser, Sarah Jones, John Hultquist, Ben Read, Jon Leathery, Fred House, Dileep Jallepalli, Michael Sikorski, Stephen Eckels, William Ballenthin, Jay Smith, Alex Berry, Nick Richard, Isif Ibrahima, Dan Perez, Marcin Siedlarz, Ben Withnell, Barry Vengerik, Nicole Oppenheim, Ian Ahl, Andrew Thompson, Matt Dunwoody, Evan Reese, Steve Miller, Alyssa Rahman, John Gorman, Lennard Galang, Steve Stone, Nick Bennett, Matthew McWhirt, Mike Burns, Omer Baig.

Also special thanks to Nick Carr, Christopher Glyer, and Ramin Nafisi from Microsoft.

Whaou, travail d’orfèvre ! Hormis la destination géographique du butin qui a certainement fait partie des paramètres de furtivité pris en compte dans l’évasion / exploitation des infos, les leviers d’action distants sont effectivement de tout premier ordre. Dans le tragique de l’histoire, on peut tout de même se féliciter du coup de pouce à l’emploi que va provoquer cette affaire pour de nombreuses générations d’informaticiens.

Outch j’ai pas tout compris.

Je comprend s pas bien coment TEARDROP et Cobal Strike BEACON s’articulent avec le reste de l’histoire ? Les attaquants utilisent les « Supported Commads » pour le télécharger et l’installer ?

Bon, une fois que ce truc-là est installé https://www.cobaltstrike.com/help-beacon, je comprends qu’on peut à peu près tout faire, y compris enregistrer les « Keystrokes » (donc ce qu’on tape sur le clavier, et donc les mots de pase que l’utilisateur / administrateur tape. Mais comment ils font pour planquer sont traffic ?

Après je suis perdu dansrle paragraphe « DGA and Blocklists ». Je comprends vraiment pas pourquoi ke malware a besoin de la liste des services et des drivers pour construire le nom de domaine.

Ils parlent du protocole du « »Orion Improvement Program » au début du document et plus après ; est-ce le même trafic que celui-ci décrit dans le paragramhe Steganography.

Ok, le malware a l’air de ne parler qu’à des adresses IP situées dans le même pays. Mais quand même, comment des services informatiques de domaines sensibles peuvent accepter que leurs serveurs causent avec des machines inconnues sur Internet (et comment peut-on accepter que des éditeurs de logiciel imposent des trucs comme le « Orion Improvement Program » ?

Bon, je tente un résumé pour les non-geeks (sachant que j’ai pas tout compris non plus).

Le logiciel Orion SolarWinds est un logiciel de supervision. Il est installé principalement sur des serveurs, et est utilisé principalement pour remonter des informations de performance, par exemple, quelle quantité de mémoire reste-t-il dans mon serveur, qelle quantité de données sont envoyées ou reçues par seconde par mon serveur sur mon réseau, quelle quantité de données sont lues ou écrite par seconde sur le disque dur, ce genre de chose,, quoi. Lelogiciel Orion a besoin d’accès privilégiés pour pouvoir remonter ces informations, est déployé sur des ordinateurs sensibles, et, de plus a une part de marché importante dans les grandes entreprises et administrations américaines.

Comme sur un PC ou un mac, le logiciel doit périodiquement être mis à jour, notamment pour corriger les failles de sécurité. Pour cela, il se connecte périodiquement via Internet aux serveurs de la compagnie SolarWinds et télécharge une nouvelle version du logiciel, puis l’installe.

Les employés de la compagnie SolarWinds créent le programme, le compilent, puis se télécharge sur le serveur de la compagnie. Pour cela ils ont besoin d’entrer un utilisateur et un mot de passe. Il se trouve que l’un des mots de passe est arrivé en possession d’un groupe de pirates. Comment ? Peut-êre un employé s’est fait voler son ordinateur portable, peut-être qu’ils avaient en effet choisis un mot de passe faible comme « solarwinds123 », peut-être qu’on a regardé avec une longue vue le post-il présent sur son écran , ou peut-être lui a-t-on donné de l’argent, ou lui ont envoyé une belle agent blonde (ou un bel agenb runt) – beaucoup de sceanrio sont possibles.

Bon, c’est un peu plus compliqué que ça car le logiciel est aussi signé numériquemet https://fr.wikipedia.org/wiki/Signature_num%C3%A9rique. Le serveur refusera d’insaller le logiciel si sa signature est inconnue. Les pirates ont donc également réussi à voler la clef privée de la compagnie permettant de signer le logiciel. Comme une clef de signature est un truc un peu compliquée. C’est un ficher qui ressemble exactement à un truc comme ça mais avec une trentaine de lignes, donc à moins d’être Dustin Hoffman, impossible de l’apprendre par coeur (et encore) il y a forcément eu un échange de fichiers par mail ou clef usb.

—–BEGIN RSA PRIVATE KEY—–

MIIEpAIBAAKCAQEAss4umMi1vwTzbjya3m8C3EQSPTYMEqcEgWTD9+IuPA0Zoi5R

Y+Zgeb5mi2hIUoGmIBjkM0dB5AExcqib4gzAX0LHf5zoae2tC4A06ovp/m+cy2Vw

(…)

MY+InFHiwGMp/F3Qlui69dnrpAxdHZmfspNSmGQZ31NXOuR2w6TkI94yjBeHKkdM

0tYz7a2U3BEiErg9BOdbrGraWSrX0cCEikPICADP9VyEjyxoK4qT0Q==

—–END RSA PRIVATE KEY—–

Bref, muni de la clef de signature, et du mot de passe du serveur de téléchargement, le pirate a pu télécharger une version modifiée et signée du logiciel Solarwinds Orion.

Les serveurs des clients de Solarwind ont téléchargé ce logiciel modifié (ironiqmemen croyant télécharger un correctif de sécurité). C’est imparable, car si vous regardez la liste des programmes qui tournent sur votre ordinateur, vous verrez ‘ »Solarwinds Orion Agent ». C’est vous qui l’avez installé. Tout semble normal. En référence à un célèbre épisode de la mythologie grecque, on appel ce logiciel un « cheval de Troie », car on a maintenant un logiciel ennemi dans nos murs, comme le cheval de bois dans les murs de la ville.

Au bout de 12 à 14 jours, le logiciel envoie à un serveur sur Internet, Ca pourrait par exemple être https://www.pauljorion.com. Et il envoie une requête « Bonjour https://www.pauljorion.com, je suis le cheval de Troie tournant sur le sserveur jupiter au Pentagone, qui puis-je faire pour vous ». Et là le serveur va répondre un truc comme « bah efface-moi tous les fichiers dans C:`Users\bob\Desktop\plans_arme_super_secrete ».. Mais il peut lui demander plein d’autre trucs comme exécuter un programme ou plein d’autres choses.

Bien sûr après, tout l’enjeu est d’être discret. Donc on évitera d’aller causer à un serveur qui s’appelle http://www.pauljorion.com ou sinon on va vite se faire repérer. Là ils ont utiliser des serveurs qui s’appellent Pdv7ATDA/9jHxjMYDtRA.us-west-1.avsvmcloud.com (suggérant vaguement une plateforme d’antivirus hébergée sur le web) et sont même passés par un indirection supplémentaire pour noyer le poisson. L’autre enjeu est de masquer ce qu’on demande dans la commande, et de na pas laisser voir clairement « efface-moi tous les plans secrets ». Cette demnade est noyée au milieu de suite d’octets sans singification apparente.

On va attendre une transposition aéronautique par François M .

Ou que les américains ,avec ou sans aide , nous expliquent s’ils ont trouvé la parade et sauvegardé à temps les bijoux de famille .

Trump ne dit rien , soit qu’il est dans le coup , soit qu’il est con , soit les deux . Ça devrait décider quelques cow boys à enfin ouvrir les yeux .

pour info

20.140.0.0 – 20.141.255.255 MSFT Microsoft Corporation (MSFT)

96.31.172.0 – 96.31.172.255 MICROSOFT-CORPORATION-SERVER-BUYOUT-PROGRAM

144.86.226.0 – 144.86.226.255 Microsoft

131.228.12.0 – 131.228.15.255 Microsoft Mobile Salo

Comme s’il ne fallait pas qu’un outil Microsoft expoite la DLL par erreur ?

De l’article :

« il reprend vie et « récupère et exécute des commandes, appelées « Jobs », qui permettent de transférer des fichiers, d’exécuter des fichiers, d’établir le profil du système, de redémarrer la machine et de désactiver les services système » »

C’est-à-dire que le maliciel se sert un café, s’installe dans le fauteuil, prend ses aises et va jusqu’à mettre les pieds sur la table !

Non sérieusement, dans cette liste sauf erreur il y a à peu près tout. S’il peut faire tout ça, alors :

1. En tant que moyen d’espionnage, c’est idéal, il peut récupérer toutes les infos qu’on lui demande. Des secrets militaires, des secrets industriels, des secrets privés (ah bon le député Machin trompe sa femme avec Mademoiselle Truc ? Tiens tiens…)

2. En tant que moyen de prise de contrôle à distance, eh bien les possibilités sont grandes en effet. Le faire tomber en panne inopinément, évidemment. Installer des applications « farces et attrapes », enfin des farces qui ne feront pas nécessairement rire la victime. On peut penser à l’exemple du fameux virus Stuxnet, dont on ne sait pas trop s’il est israélien ou américain, la seule chose claire étant que l’Iran n’a pas trop apprécié que les centrifugeuses de son programme d’enrichissement d’uranium aient été reprogrammées de façon à se détériorer rapidement…

3. Une fois analysé le système, notamment les applications spécifiques qui tournent dessus, serait-il même possible de les modifier afin qu’elles-mêmes se comportent différemment, de manière « créative » à n’en pas douter ? Je l’ignore, mais c’est une question que je me poserais

Il est probable que toutes ces possibilités n’ont pas été explorées. Elles sont tellement vastes, le temps a du manquer aux commanditaires pour les exploiter à fond. Gageons qu’ils ont quand même le temps de « bien » en profiter.

Et le doute sur ce qu’ils ont eu le temps de faire, ou pas… il faudra longtemps avant de le lever.

Un peu dans mon délire

Mais

Après des vulgaire billets dans un moche buisson, la Russie va connaître le coq dans son sauna.

Croix de bois croix de fer si je mens je vais en enfer.

Histoire d’un nuage dominant …

https://hervey-noel.com/histoire-et-nuages/

Et je parle d’un vrai coq hein pas d’illusion.

Bonjour monsieur Jorion,

Merci pour cette vidéo, typique des raisons pour lesquelles je vous suis. J aimerai juste une précision de votre part. Vous misez 70 euros sur le cheval russe, 30 sur le cheval chinois et quelques centimes sur les extra-terrestres. Or le titre de votre article était « la guerre civile numerique ». De ce fait connaissant le passif des états unis en terme de guerre civile, ayant visionné il y a quelques jour encore le film « Barry seal » avec Tom Cruise je me demandais pourquoi vous n envisagiez pas l option d une responsabilité interne au pays. Apres tout on pourrait se dire qu on est jamais mieux trahi que par ses amis?

En effet : la complicité de Trump est évidente. Voyez mon billet du 17 juillet 2018 : « Trump constitue désormais une menace pour la sécurité nationale ».

D’accord, ils ont perdu.

Ou bien, nous attendons qu’ils se remontent ou qu’ils remontent la pente. La France est un exemple probant que rien n’est définitif entre zénith et nadir.

Ou bien, nous n’en parlons plus. Finis USA. Bye-bye. A la prochaine.

Message spécial savoyard qui dénote l’espoir d’une revoyure « Ar’vi pa ».

Maintenant que c’est acté, restent 2 questions.

1-Le monde va-t-il tomber en déshérence ou en quenouille?

2-Qu’est-ce- qu’on va bien pouvoir faire?

Mon avis:

1- L’aspect optimiste: Il y a espoir que le Monde soit plus policé.

ou bien plus réaliste: on n’oubliera pas que quand un empire s’effondre, les sursauts et retombées sont meurtriers. Le shérif étant empêché, bonjour les guerres ethniques ou d’accaparement des richesses. On a connu ça fin 19.ième – début du 20.ième siècle avec les guerres balkaniques ou les agressions contre la Chine, l’Afrique du Nord ou l’Egypte. Faut reconnaître que les choses ont alors mal tourné pour les peuples. Et évidemment de nombreux ennemis vont se dévoiler. De nombreux ennemis et pas beaucoup d’amis. Une vraie situation darwinienne. Très bon pour les complexes militaro-industriels locaux. Espérons qu’un Maxim (sir Hiram) ou qu’un Zaharoff (Basil, LH) n’y trouvent pas un beurre facile.

2-Ça va être le plus difficile. Pas de grand frère pour nous tenir la main. Plus personne pour nous dire où sont ‘nos’ intérêts. Va falloir commencer par se désintoxiquer.

Et enfin devenir nous-mêmes.

Etre nous-même est la garantie d’un élargissement de notre monde. On va pouvoir enfin s’intéresser à des cultures passées sous silence. Chais pas, il me semble, au hasard, que la Mongolie aurait beaucoup à nous dire.

Ce que nous dit, au hasard, la Mongolie:

Je pense que le totem du loup va plaire à Paul Jorion ( même si on a chacun 7 totems ) , car , en imaginaire amérindien , le loup ouvre aux enseignements de la lune ( à laquelle il hurle ) , celle par qui tout peut devenir possible . Le loup donne de l’impulsion quand on est bloqué et favorise l’organisation relationnelle !

Du coup , je suis allé chercher les qualités du totem » Ours » plus ou moins russe , et j’ai retrouvé : force , sensible douceur ( hum ! ) , réputé pour son aptitude aux « médecines de guérison « … Bon , ça doit pas trop être le totem de Poutine qui préfère le tigre de Sibérie , et du coup , là j’ai trouvé : déterminé , agression , colère , imprévisible , côtés sombres qu’il préfère ignorer lui même .

PS : bien aimé les deux morceaux présentés dans la mesure où ils sont limités en durée ( comme pour le cinoche , je suis automatiquement en mode alerte et rejet , quand la transe s’impose trop )

Juan, je suis heureux d’apprendre que vous appréciez votre vie car elle est limitée dans la durée.

Joooke !!! 🙂

Zont la classe les 🤘🏼 de là-bas !

@ Arkao:

Un air approchant de khöömii, technique vocale diphonique mongole. Une tradition de l’opéra d’Oulan-Bator.

https://journals.openedition.org/rac/4680

J’ai eu l’occasion d’écouter un spécialiste ( doctorat en musicologie, inemployable) . Ça vaut le voyage, de chez moi à l’auditorium de Seynod.

Ses explications suivies de démonstrations étaient presqu’exactement celles de l’article. Excellent pour l’éducation de l’oreille.

Tout de suite après, nous avons eu droit à une démonstration convaincante de la planche à laver avec dés à coudre. Autre style…

Doit y avoir des trucs qui trainent sur Youtube.

Ça a quand même un côté cowboy américain . Mélange super intéressant cependant .

Sauce western mélangée à quoi?

https://www.youtube.com/watch?v=yxjhnA4xq1w

https://www.youtube.com/watch?v=-8eUUzp8EE4

La Russie, la Chine …ou ET…

Et pourquoi pas « Google » qui voudrait faire savoir aux états américains qui l’embarrassent en justice de quel bois il se chauffe? Ou quelques autres milliardaires que le fisc gêne aux entournures…

Ou , plus simplement, pourquoi pas la cupidité de quelques entreprises qui imposent de laisser des trous géants dans la « matrice » pour pouvoir faire de la publicité ciblée et tout savoir de votre vie privée…

Ou la concupiscence des hommes politiques envers un système qui commence à déplaire à tout le monde, et qu’ils veulent préserver coûte que coûte par de l’espionite informatique chevillée à une police de contrôle social et médiatique…

Résultat de tout cela , le système informatique est une véritable vérole ambulante, ouverte à toutes les intentions malsaines.

N’est-ce pas le propre du libéralisme que d’ouvrir la société à toutes les intentions malsaines, en comptant sur la main invisible des marchés pour sanctifier ce qui sera retenu et deviendra, par intentionnalités lucratives, ce qui sera finalement affiché comme l’évolution prétendument souhaitée?

Dans ce système une chatte n’y retrouve pas ses petits , pas plus que les peuples ne pourront transmettre quoi que ce soit de valable à leurs enfants.

Paul, vos sourires répétés et l’aveu au bout de dix à quinze minutes que l’hypothèse d’une guerre thermonucléaire a reculé, de facto, me donne à penser que cette information vous réjouit considérablement. Car une merveilleuse opportunité s’offre à nous d’imaginer et de construire le post-capitalisme.

Là , je suis moins convaincu , car le stock nucléaire militaire n’a de vertu pour garantir une relative paix que par ce qu’on a appelé l’équilibre de la terreur , qui suppose que les belligérants potentiels disposent de la liberté de déclencher le tir selon leur guise , sans en être empêcher par l’autre .

Si un camp peut rendre inopérant et non crédible le déclenchement de tir de l’autre ( ou l’arrivée d’un missile sur son territoire) , il a effectivement les mains libres pour toute agression nucléaire ou » conventionnelle » .

On n’a pas encore eu de signes permettant de fonder cette hypothèse , sauf à admettre que « le désormais seul à disposer réellement de la menace » , est bon et généreux , et pense disposer de moyens pacifiques pour assurer son empire .

Mais John le Carré vient de mourir et je n’ai personne à qui sous-traiter l’enquête .

Il ne reste plus qu’à recruter des pigeons voyageurs , et remettre les petits français aux mathématiques ( je suis d’accord sur l’origine principale de la dégringolade en primaire et secondaire – Voir aussi nombre d’heures hebdomadaires enseignées ) pour former de nouveaux petits Turing gaulois afin de faciliter le décryptage du hacking ( ou autre ) russe ou chinois .

Pour le protocole des sages de Sion , ce faux commandité par le Tsar de Russie , il a été en fait rédigé par un journaliste raté embauché par l’ambassade de Russie à Paris , et qui a fait un ramassis de ragots qu’il est allé cherchés ….à la Bibliothèque Nationale , pour en faire une » fake news » à la sauce de la police tsariste qui sert encore de livre de « chevet » dans des capitales islamistes .

Comme le blog est sous contrôle russe , chinois ou extra-terrestre , je ne m’exprimerai plus qu’en langage codé ou en gaga ( le stéphanois de l’étage stéphanien , comme chacun sait ).

« je ne m’exprimerai plus qu’en langage codé ou en gaga ( le stéphanois de l’étage stéphanien , comme chacun sait ). »

Aaaaaah ouiiiiiiii alors , trop bon, génial Juan , mdrrrr !

:-))))

D’excellents souvenirs et surtout des fou rires de folie, de l’humour et de la dérision, je prends !

https://www.youtube.com/watch?v=WH95_Zj0AU4

la saga d’un gaga 🙂

Pour échargner les gagas , on trouve toujours un gagaret .

Badobet , pi to chomi , lo chi to jappe ! ( ça c’est du patois auvergnat du côté de Chabreloche ) .

Ben tiens , faut pas qu’ils croient qu’ils vont nous coller la favette , ces tourmente-chrétien .

Bique-boque !

🙂 oui Juan, bique-boque et fait péter !

SI le coup s’avère vraiment fatal pour les USA, c’est toute la doctrine de la dissuasion nucléaire qui s’effondre. Désormais à l’équilibre des forces se substituerait le chantage permanent d’une grande puissance sur une autre.

Cette épée de Damoclès suspendue sur les Etats-Unis ne pourrait-elle pas réduire sensiblement la bi-polarisation du pays ? Une incrimination de Donald Trump pour haute trahison ne serait-elle pas opportune dans ce nouveau contexte comme moyen de tourner une page désastreuse de l’histoire du pays ? Ou inversement, les tensions vont-elles s’amplifier ?

Tensions sous tension.

Je pense à Edouard Snowden… dégât collatéral.

Parce qu’il faut quand même une pause détente, je partage les messages publicitaires de la société SolarWinds utilisée par les pirates pour infecter des systèmes informatiques à une échelle si massive (1)

« Gestion des services informatiques sans friction »

« Surveillez toutes les applications et tous les serveurs où que vous soyez » (2)

« C’est le moment de profiter de nos remises ! Profitez de 25 % de REMISE sur les outils sélectionnés en cette période de fêtes » (3)

(1) https://www.solarwinds.com/fr/

(2) Depuis Moscou, Pékin, même votre soucoupe volante !

(3) Un cadeau idéal pour Noël !

Franchement, si j’étais « ET veut rentrer maison »… parce qu’aurais atteint mon point… de « ras le bol… », et que je portais mon regard du « coté obscure » de la politique intérieure occidentale, dont beaucoup semble trouver trop « forte »… l’habileté dont les communications cacophoniques des médias et gouvernements composant l’UE, semblent donner l’impression d’une « pensée unique »…. je pourrais me sentir vexé que vous incriminiez autant la Chine, la Russie… dans le déclin d’une puissance ayant érigé les doutes et incertitudes concernant mon existence, en séries télé, films, « culte », et « culture », « officines officielles », ‘en même temps » qu’officieuses », battant tous les records de popularité/populisme…

Et rajouterais ces missives en guise de « journal intime »…:

Je ne suis pas sûr de bien comprendre le contre argumentaire gouvernementale voulant convaincre, discréditer plutôt, les « adeptes des théories conspirationnistes » du « Big-pharma », contre point de vue prétendant que le coût public qui va être dépensé dans la campagne de vaccination, équivaut à une semaine de chômage partiel des Français.e.s…

Rappelons que restent toujours inconnus, : les effets secondaires de moyen et long terme du vaccin testé en GB, etc sur les personnes les plus âgées et vulnérables, vaccin allant être inoculé en priorité en France… : le taux d’innocuité et sa durée du produit (vaccin protégeant pour une durée limitée, la personne le recevant, mais celle ci restant contagieuse, si elle ne respecte pas les mesures barrières – masques, etc) .

Ce que je ne comprends d’une part c’est l’aphasie des « chien.e.s de garde » devant cette argutie aussi autoritariste que « scientiste », les empêchant de demander quelle est la moyenne de rémunération de cette semaine de chômage partielle, en France (sous le seuil de pauvreté, ou juste un niveau du smig…?) comparativement aux autres pays européens, qui vont dépenser peut être autant comparativement à la démographie de leurs populations à faire vacciner…

D’autre part, je ne comprends pas plus la médiocrité des « donneurs de leçons de morales », « influenceurs, « politiciens apolitiques », technocrates… incapables de mettre en corrélation le nombre de « têtes de pipes » vivant avec ce faible niveau de vie (celui du chômage partiel donc) et générations futures allant devoir vivre avec ce virus (et combien d’autres pandémies… ?) et payer cher, en terme d’endettements publics… ce que comparativement si peu d’actionnaires, « grands patrons », CSP+… adeptes de conflits d’intérêts, du favoritisme clientélisme, carriérisme, des secrets d’affaires, de pantoufleurs… etc, assistés sans contrepartie à optimiser avec immoralité leur consentement fiscal contribuant de moins en moins à financer l’intérêt général, les services publics du vivre ensemble… vont se gaver en privatisant durant des décennies les dividendes indécents faits sur « l’aubaine » d’une gestion ultralibérale d’une si grave crise sanitaire (et en faisant socialiser, « nationaliser », en faisant « externaliser » l’aspect « négatif » des risques encore inconnus du dit « vaccin » – responsabilités juridiques des firmes, et agences publiques, politiciens, ayant validé « l’innovation » – des risques de graves effets secondaires à moyen et long terme, des séquelles, traumatismes possibles)… »

et…:

« Si durant le « monde d’avant » il était question de s’inquiéter de l »humeur du « roi te touche, Dieu te guérit »… dans le « monde à voir » ce que celui « monde d’après » pourra donner à espérer – disons qu’apparemment c’est trop tard pour celles et ceux dont l’espérance de vivre l’âge de départ à la retraite en bonne santé à 62 ans, est exterminé, éteint… surtout en cas de cumules non pas de mandats, mais de facteurs multiples de comorbidité, et pathologies chroniques, ne pouvant être soignées « en même temps » dans les services publics hospitaliers, saturés… restant suspendu.e.s à un nouveau décret, une nouvelle ordonnance, un nouveau 49.3 devant les pendre (lorsqu’on suspend, met en attente une pendaison, en la suspendant, que se passe t-il après…?) – on en est réduit à se culpabiliser sur le : pourquoi lorsque le « roi te touche, Dieu te contamine », t’infecte de toutes les manières qui soient, et de tous le maux de la terre (y compris de la « planète B » aussi…?), tu n’es pas compatissant.e, tu ne te repentis pas de ne pas avoir suffisamment cru en lui…?

Toutes coïncidences avec la volonté subjective de vouloir convaincre « la pute qui prend par la main du juge » de tes « bas instincts », de ton « ras le bol fiscal », ton « poujadisme », et de ceux de « l’opinion », des « temps de cerveaux disponibles » qu’à ne vouer un « culte féroce » au « scientisme » de la « DICTATURE des émotions » les sondant, à chacun de leurs moments de doutes, incertitudes… indécisions… que la campagne de « vaccination » ultra-libérale voulant prendre pour cobaye les plus âgé.e.s, vulnérables, en état de faiblesses, de doutes, d’indécisions, a du « bon dans le coté obscure de la force » de ses secrets d’affaires, conflits d’intérêts… ne seraient être que fortuites, ou suspectes d’y voir une « théorie conspirationniste »…?

Après tout, la vielle rengaine prétendant qu’on soit riche et puissant ou pauvre, on est tous égaux face à la maladie refaisant le substrat idéologique des médias mainstream, qu’importe peu qu’il soit plus confortable de vivre confiné, « isolé » avec le virus, sous les « ors de la république » (en se servant de l’intérêt général à des fins personnelles), ou dans le confort d’une résidence secondaire, et les moyens de se payer les services de cliniques privées (ou à proximité d’un grand hôpital public d’une autoroute y menant…)… l’égalité n’est que théoriquement relative, si les services publics hospitaliers saturés, ne peuvent sauver les vies, des « inutiles », « non essentiels »… ‘rien », fainéant.e.s »… arrivant à survivre à plus d’une heure de tous services publics de santé (docteurs, spécialistes, laboratoires de tests, etc) et bassins d’emplois… »

Pierre, le code malveillant qui permet à l’attaquant d’exécuter du code à distance et d’exfiltrer des données a t’il piraté le shaker de vos thèmes favoris ?

« Je ne suis pas sûr de bien comprendre le contre argumentaire gouvernementale voulant convaincre, discréditer plutôt, les « adeptes des théories conspirationnistes » du « Big-pharma », contre point de vue prétendant que le coût public qui va être dépensé dans la campagne de vaccination, équivaut à une semaine de chômage partiel des Français.e.s… »

« Si durant le « monde d’avant » il était question de s’inquiéter de l »humeur du « roi te touche, Dieu te guérit »… dans le « monde à voir » ce que celui « monde d’après » pourra donner à espérer –

« Toutes coïncidences avec la volonté subjective de vouloir convaincre « la pute qui prend par la main du juge » de tes « bas instincts », de ton « ras le bol fiscal », ton « poujadisme », et de ceux de « l’opinion », des « temps de cerveaux disponibles «

On ne comprend rien à vos commentaires , dont le rapport avec le billet est inexistant, et dont la longueur est toujours supérieure au billet .

Pourquoi ne proposez vous pas à PAUL d’écrire un billet sur les thèmes qui vous sont chers , et que vous reprenez systématiquement quelque soit la teneur du billet

Le chant du cygne; https://blogs.microsoft.com/on-the-issues/2020/12/17/cyberattacks-cybersecurity-solarwinds-fireeye/

(Analyse de Brad Smith, President de de Microsoft)

Sur la carte générée par Microsoft Defender dans ce lien, on compte une trentaine de pays touchés, outre les USA. D’abord l’Angleterre, mais ensuite les Pays Bas et la Belgique sont en couleur « très touché ».

Paul, pour information :

La note de l’ANSSI (comprenant les liens importants, notamment celui de Microsoft) sur le sujet que vous abordez, est ici :

https://www.cert.ssi.gouv.fr/alerte/CERTFR-2020-ALE-026/

Bonne lecture.

Salut la fine équipe !

Et si le Donald T en profitait pour établir la Loi martiale et prendre tous les pouvoirs afin de lutter contre ce « péril » ? Car si on peut modifier les lignes de codes (je n’en crois pas un mot mais sait-on jamais dans ce monde) des destinations des ogives nucléaire, alors modifier les résultats des élections c’est encore plus Easy !

Quel scénario mes amis !

Dieu merci ceux qui s’occupent de la sécurité de ces sites ont la tête sur les épaules et ne vivent pas le monde merveilleux de walt disney

Il vous en prie.

Le gracié de service (et péripatéticienne russe et turque patentée) est d’accord pour la loi martiale, mais avec de nouvelles élections dans les swing states, tout de même!

Quelle est l’explication de la panne mondiale de Google, Gmail, Youtube ,…., de 2h00 le 14/12 ?

Cela peut-il avoir un lien avec une cyberattaque en relation Solarwinds ?

A priori système d’authentification en cause

Paul, question :

Puisque l’alerte a été donnée le 13 décembre 2020, comme le rappelle justement la note de l’ANSSI, comment expliquer le plongeon en bourse de SolarWinds depuis le 11 décembre 2020 ?

https://www.boursorama.com/cours/SWI/

N’y aurait-il pas du délit d’initié dans l’air ?

Philippe

Ce qui est inquiétant n’est pas tant le délit d’initié que le temps mis par les initiés à l’être 😊.. Initiés !

Solarwinds:

– 24,25 $ le 11/12 vendredi

fermeture des cours les 12 et 13/12

Annonce de l’alerte le 13/12

=> démarrage de la baisse avec la réouverture des cours le 14/12

-19,47 % le vendredi 18/12 à 14,16$

soit – 42% cumulé sur la semaine depuis le 14/12.

Lundi 21/12 sera un autre jour

Les États Unis essuient de lourdes pertes et ne peuvent que constater les dommages vertigineux de cette brèche dans l’espace. Mais ont ils perdu la guerre ou ont ils encore perdu une bataille ?

Faut-il s’attendre à un tech-krach du coup ?

Mis en panne de… tout, dont les banques ?

Dois-je courir au distributeur de billets le plus proche ? 😉

La suite promet !

Moi, je pense plutôt au Mossad et à Israël, (voir les logiciels espions déjà envoyés un peu partout). Pour comprendre pourquoi Donald s’est agenouillé devant Bibi sur Jerusalem et sur les colonies et sur la pression exercée sur les pays arabes. Méfiez vous des amis hypocrites.

Bonjour,

Il y a quelques jours, vous nous informiez du fait que vos vidéos n’avaient pas le suivi souhaité. Mais prenez-vous le temps les visionner? Si non, un pauvre spectateur au QI bien insuffisant peut-il se permettre une petite remarque? Bien sincèrement, un peu de préparation ne nuirait pas à la cohésion et à la compréhension de ce qu’elles racontent. Elles gagneraient certainement en audience. A moins que pour cette dernière, vous ayez pris l’apéro avant de commencer, ce qui n’est pas un reproche mais qui expliquerait sans doute son côté un peu flou et décousu.

Si j’étais vous, j’irais plutôt chercher du côté de votre esprit formaté comme cause de votre incompréhension. J’ai déjà pu remarquer que vous comprenez parfaitement ce que vous écrivez vous-même mais que tout élément neuf vous plonge dans la plus grande perplexité. Il ne faut pas exclure a priori bien sûr qu’un QI insuffisant joue effectivement un rôle mais en ce qui vous concerne, la rigidité psychique exerce sans aucun doute un rôle majeur.

J’espère avoir pu vous faire avancer.

Je ne sais pas comment sera la troisième guerre mondiale, mais ce dont je suis sûr, c´est que la quatrième guerre mondiale se résoudra à coups de bâtons et de silex. Albert Einstein

Encore un sale coup des russes. C’est sûr.

Pourquoi toujours s’en prendre à nous , nous qui ne leur avons jamais rien fait ? (Candide)

https://encrypted-tbn0.gstatic.com/images?q=tbn:ANd9GcRfUNG6TrBEhbrIteGbStWXdcgcELy5rmeJBA&usqp=CAU

Les serveurs de la NSA (loué à Amazon) doivent turbiner sur les flux des backbones d’internet.

L’Empire américain a investi massivement pour conserver la haute main sur le contenu d’Internet, mais se fait bêtement doubler par des petits bouts de code mettant à terre leur puissance militaire, comme leur petit-cousin biologique le fait avec l’économie.

Internet transporte indifféremment des flux de code ou d’algorithmes et de données, le premier mâchouille le deuxième dans les noeuds du réseau ou ses terminaisons. Cette caractéristique, l’informatique traditionnelle n’a jamais eu le courage de l’utiliser dans les terminaux, alors qu’il fait partie intégrante d’internet et constitue un terrain de jeux quasi vierge.

Le réseau Internet est un réseau neuronal.

Euh, il est où le serveur du PJ blog ? 🙂

Y’a un serveur? Un café , s’il vous plaît .

@François Corre Quelque part en France semble-t-il…

La cyber-attaque a été déjouée sur un point au moins, connu comme redoutablement difficile

(roulement de tambours Trtrt trt rt rtr tr tr tr t):

Les logiciels électoraux de la présidentielle américaine !

Ceux-ci sont tellement fragmentés entre états (voire entre comtés), que Soulardwinds456 n’a rien pu faire.

Les élections se sont bien passées !

L’informatique de pointe va devoir se replonger, néanmoins, dans son catalogue des bonnes pratiques.

De fait, il n’y a aucune chance qu’un certificat donné à un instant T et validé pour une MàJ sur plusieurs années soit sécurisé dans tous les cas de figure. Même quantique.

La seule logique qui me semble pouvoir marcher est celle d’un « contact social permanent » entre serveur et lieu d’autorité (la « compagnie » censée certifier son logiciel), la bonne analogie étant quasiment celle de l’épouillage entre singes: des contacts permanents, mais sur des choses minimes (les poux dans la tête) assurent de savoir, par de minimes idiosyncrasies, à qui on a affaire.

Aucune faille ne peut durer des années dans ces conditions. Tout système qui a un hiatus (:;) dans ses échelles de temps s’expose à une brèche de sécurité (par le contrôleur du contrôleur, etc.) entre temps court (exécution) et temps long (patch, feu les « service pack » de XP qui ont disparu, etc.).

C’est avec une optique trop généralisatrice, un problème de stock en informatique dual de celui du stock matériel : le second dont le néolithique nous a chargé nous fait courir « à flux tendu » pour le garder au minimum et augmenter le profit capitalistique ; le premier ne coute lui presque rien à stocker, donne l’envie de faire du « flux lâche » (…tous les X ans je rebooterai le grand tout, j’attends W12…), ce qui implique un fonctionnement haché et vulnérable aux intrusions.

Les poux plutôt que les puces ? La Marie rose plutôt que le DDT ?

Ah, la puce qui a lavé le cerveau de ma génération, c’était « Thomson.. la-puce! » (du temps que les machines à laver portaient cestuy nom).

L’épouillage façon singe, c’est déjà ce qu’essaie de faire la supervision en général, ce que rappellent notamment les exigences listées récemment ici par l’ANSSI ; lire notamment page 10 :

Le problème n’est donc pas là timiota… Le problème est ailleurs et demeure hélas ! inchangé depuis plus de 15 ans !

J’en suis le premier navré ; ce n’est pas faute d’avoir prévenu… À suivre…

Le scénario en fait s’accélère :

L’équipe du président élu, le gouvernement de transition en quelque sorte n’a plus accès aux données du Pentagone. En pleine cyber-attaque !

Et c’est sur le file que papy Joe se fait doubler par Satanax Donald… ?

En plus de ne pas être destitué, il va conserver le pouvoir et renforcer sa main mise. Nous venons de basculer dans un monde parallèle une histoire alternative ! Excellent !

Parlez pour vous , moi l’ancien monde me convenait mieux , Biden va jouer son va tout il se fait vacciner lundi …

Si le logiciel peut être l’occasion d’en finir avec la guerre industrielle ( en million de tonnes de bombes, millions de tonnes de matériel divers, flottant, volant, roulant etc ) bref si ce genre d’outil peut être le nouveau ring des rapports de forces internationaux, envoyant le porte avion dans les musées à côté du diplodocus…c’est peut-être pas un mal ?

Les suisses attendent d’en savoir plus .

https://www.letemps.ch/economie/une-cyberattaque-mondiale-inedite-tourne-carnage

Les extraterrestres aussi …

« Pour « renforcer les chances de survie de l’humanité », certains chercheurs, comme d’autres avant eux, appellent à la prudence dans l’envoi de signaux dans l’espace renseignant sur la position de la Terre. Ils mettent en particulier en garde contre la diffusion d’informations sur notre constitution biologique, qui pourraient être utilisées pour fabriquer des armes ciblant mieux les humains. Certains estiment même que les contacts avec les extraterrestres devraient être limités aux discours mathématiques, jusqu’à ce que nous ayons une meilleure idée du type d’intelligence en question.Nous ne devrions pas non plus donner l’impression d’être une civilisation rapidement expansive ni tendant à détruire les écosystèmes, ce qui pourrait nous faire passer pour « nuisibles » sous le prisme d’une éthique extraterrestre.«

Je pense qu’il s’agit de l’attitude la plus sage. Il paraît désormais évident que la vie existe ailleurs.

La réponse au paradoxe de Fermi peut simplement être « on a eu du bol jusque là ».

Une vie intelligente avec 10 000 ans ou même 1 million d’année d’avance, pourrait très bien vouloir « prendre le contrôle en douceur ».

On voit bien ce que les humains ont fait des cultures moins développées technologiquement.

Sans aller jusqu’à l’éradication physique (nous sommes une bonne main d’oeuvre), une prise de contrôle « en nous sauvant de nous-même » moyennant quelques colifichets technologiques (énergie propre et cancer, par exemple) forcerait l’admiration et le respect, la peur aussi.

Que voudraient-ils en échange ? notre système solaire, des ressources minérales, biologiques ou autre ? Quelque chose d’autre qu’on ne peut comprendre encore ?

Un contrat en bonne et due forme nous plongerait dans la mise sous tutelle pour des…. millénaires.

La honte de la galaxie !!!

Quand je pense que certains pensent que Star Wars est une film de science de fiction alors que c’est un vieux documentaire historique Klingon, plus récent eux, et qu’ils ont filé à G.Lucas pour habituer les gens d’ici petit à petit.

Missa JarJar Binks 😉

https://youtu.be/Cp_HcM59zKA

@ Olivier P Que voudraient-ils en échange ?

Notre biomasse, jamais la biomasse humaine n’a été aussi élevée par rapport à la biomasse des animaux sauvages.

Grace à l’explosion démograpique apportée par la médecine et la colonisation.

Avec la prohibition de la consommation de viande, la part de la biomasse humaine sur la biomasse animale va devenir majoritaire, et la production va encore s’accroître.

Viendra bientôt le temps de la récolte.

La Covid va rendre la ressource plus tendre.

Les prélèvements qualité sont encourageants (MH370).

Ou alors un travail de terraformation est nécessaire et préalable à toute invasion et utilisation, pour rendre l’atmosphère et le climat compatible, et nécessite de rendre à l’atmosphère la totalité du CO2 enfoui lors de processus naturels biologiques antérieurs dans les combustibles fossiles (400 ans de charbon).

Certains promoteurs du GIEC, illuminés par cette perspective, mais ne pouvant en communiquer la motivation s’efforcent au nom de la supériorité humaine de ralentir cet aboutissement, les climatosceptiques étant les idiots utiles de cette transformation.

Cool, si Biden se fait vacciner en public comme M. Pence, c’est bien ! Cet homme là est responsable. Enfin quelqu’un de sérieux qui donne l’exemple à ses concitoyens. J’espère que toutes les caméras du monde et à l’international, zoomeront en choeur lors de cet événènement crucial pour l’avenir de l’humanité . Il ne faudra pas manquer les gros plans sur le flacon de la souche et la marque du fournisseur au moment où l’aiguille va aspirer la potion magique du flacon ET au moment crucial de l’injection dans le derme du bras du futur POTUS. La postérité immortalisera cet acte solennel et important pour la survie de la galaxie, n’en doutons pas !

L’actuel POTUS, Donald Trump himself, n’envisage pas, lui, à priori, la vaccination dans l’immédiat. Il faut dire que Donald est bien connu pour être un gredin et un irresponsable notoire et un va-t’en-guerre contre toute la planète et les moultiples galaxies peuplant l’univers. Même XI n’est pas content. C’est dire. Donc, rien d’étonnant. Je dois dire qu’étant moi même totalement irresponsable ET une véritable complotiste intergalactique; à l’instar de Donald, je n’en veux pas. C’est pénible, ça m’oblige à sortir ma fourche, mon magnum, mes scies égoïnes, mon katana, mes bandanas collector et mes lances en fer forgé de collection de la dernière embardée dans le Mordor, les loukoums à la cigüe, mes slips kangourous offerts par Dumbledore, mon livre des poisons, et mon marcel en coton bio tout doux, mon chacal empaillé et mes pièges à écrevisse…etc, du placard où ils dorment si bien.

Quant à mutiler l’oreille où la joue d’ycelui ou d’icelle, qui tenterait la pikouze sur votre humble servante si douce et si sensible, n’y pensez même pas !

Jamais, Ô grand jamais, je n’oserais empêcher qui que ce soit de goûter à ce profond et doux plaisir d’être ainsi pénétré par une aiguille dans l’épaule et de sentir sa chair s’embraser sous l’effet d’un ARN messager. Good vibrations. Voici venu le temps des savantes paillasses et des pieux paillassons. C’est pourquoi lezamis, je me sens absolument solidaire : quelle joie de vous voir vous protéger de la vilaine bébète N°19. Et ce, en attendant la version 20, voire la 21, sponsorisée par la MGM et Tiktok, et accompagnée de sa pénultième vague, sait on jamais…Des fois il y a un peu de houle ci-bas.

NDLR : mdrr , les medias annoncent déjà une nouvelle souche mutante qui festoierait outre-manche. Le développement de la vie, et des crobes et des virus, et des cellules T et des B et des NK et de l’immunité, et tout et tout et tout, quel problème lezamis ! mdrr

Vaccination, en grande pompe…mais, sans bozo, qui n’était pas disponible pour la photo du siècle, bikoz, le cirque ne chôme pas…en doutiez-vous ?

https://www.europe1.fr/international/le-vice-president-americain-mike-pence-vaccine-contre-le-coronavirus-4013403

Next lockdown Sir ?

@D. 12h53

Beaucoup de grincements dans votre commentaire.

Beaucoup trop.

Libre vous êtes. Mais pas d’en rajouter.

A chacun ses risques.

Le vôtre sera de vous faire infecter à l’avenir par un vacciné porteur à l’insu de son plein gré.

Avec pour corollaire d’imposer à votre entourage de s’abstenir à votre égard de ces gestes d’affection ou de tendresse si désuets?

« Libre vous êtes. Mais pas d’en rajouter.

A chacun ses risques.

Le vôtre sera de vous faire infecter à l’avenir par un vacciné porteur à l’insu de son plein gré.

Avec pour corollaire d’imposer à votre entourage de s’abstenir à votre égard de ces gestes d’affection ou de tendresse si désuets? »

Je suis libre y compris d’en rajouter que cela vous plaise ou pas !

En parlant d’infection , je préfère celles qui se soignent et c’est le cas pour le C19, à celle qui a déjà infecté votre esprit au point de souhaiter le pire à ceux et celles qui pensent différement de vous, et qui l’affirment sans peur et sans reproche .

Vous êtes de ceux dont on peut dire, de fait, ça ose tout, c’est à ça qu’on les reconnait !

Déjà un pied dans la tombe quoi, pauvre petite chose !

..??.. On freine , c’est mieux.

» Libre vous êtes. » Je confirme.

Par contre , dans la situation-C19 actuelle , tout prosélytisme « anti-vaccin » d’office doit être évité , et , s’il échet , combattu.

En questionnant sur le plan de la raison si possible… En décrivant simplement ses conséquences évidentes.

Et , autant que faire se peut , sans agressivité personnalisée.

Oui, mais la ce n’est pas du prosélytisme anti vaccin, c est juste du bon sens vis à vis de la précipitation dans laquelle ont été faites les choses. Le vaccin oui si il est sur avec responsabilité totale des fabricant, le test sur population humaine a grande échelle, pourquoi pas, mais sur les volontaires uniquement. Il me semble que notre situation est plutôt celle ci.

… » mais sur les volontaires uniquement. Il me semble que notre situation est plutôt celle ci. »

Il me semble qu’il en sera bien ainsi ( pas d’obligation ) dès la semaine prochaine.

Pas d’obligation mais des « incitants ».

Incitants « matériels » (voyez le projet de loi en accéléré qui « ouvre » beaucoup trop de portes : par ex : https://www.pauljorion.com/blog/2020/12/21/effondrement-le-direct-le-21-decembre-2020/#comment-830341

Incitants « moraux culpabilisants » (qui me semblent plus « logiques » mais qu’on ne lit jamais nulle part ) :

Imaginons hiver 2021 avec 40% de pop fr vaccinée (V)… vaccinée , et donc en théorie protégée (espérons au moins de l’hospitalisation!) …MAIS éventuellement contagieuse périodiquement…!!!!!!

Resterait donc 60% de pop fr NON-vaccinée (NV) … par choix ou impossibilité.

Qu’advient’il des comportements dans un cercle d’amis/aimés… dont une partie est (V) et l’autre (NV)… ?

La quasi-seule responsabilité de (V) envers (NV) seulement s’entend , la réciproque me paraissant plus légère (quoique) .

Je le répète .. on nous a , à tort ou raison , banni Raoult sans substitut actuel/futur? …ne reste que l’espoir du vaccin… Et pour avoir une vraie chance que ça marche ..il faut une majorité de vaccinés. Sinon c’est vraiment…

Libres de décider pour soi . Sans publicité contre-productive . Non?

Tout a fait d accord

« Il me semble que notre situation est plutôt celle ci. »

Bien vu Denis, outre le recul scientifique nécessaire à ce genre de programme et qui semble , en l’espèce inxistant; il existe le consentement individuel, inscrit, de fait, dans la constitution.

The consent of the governed is not consent if it is not informed.

Edward Snowden

Ah et, au fait, merci pour votre bienveillance et votre pertinence mais vous savez sur les modèles de brèles rouillées, les liaisons et les circuits mettent plus de temps à s’activer : il faut pédaler plus longtemps…

Le pot d’échappement pétarade, ça fumote, ça crachouille de l’huile de vidange. En outre, l’allumage et le démarrage sont loin d’être garanti. Parfois le chemin est dur…